Sikkerhetsselskapet Group-IB har oppdaget en svært farlig mobil-trojaner.

Hacker-gruppen ble oppdaget sommeren 2023

Trojanere er ikke i seg selv oppsiktsvekkende, spesielt ikke på Windows og Android som er langt mer åpent enn macOS og iOS. Langt mer uvanlig er det at bakmennene også prøver å rane til seg penger fra iPhone-brukere, hovedsakelig i Vietnam og Thailand der over 50 finans-institusjoner er i sikte. Trojaneren, døpt GoldPickaxe.iOS, skal være skapt av kinesiske hackere, og er meget avansert.

For å få det avklart med en gang: det er ikke et hull i iOS som gjør det slik at trojaneren installeres ved å klikke på en lenke i e-post eller slike ting. I stedet prøver hackerne sosial hacking. Først prøvde de å lure folk til å installere trojaneren via TestFlight, Apples utvikler-plattform for å test-kjøre apper:

“Når TestFlight misbukes mottar ofrene tilsynelatende uskyldige nettadresser som https://testflight.apple.com/join/. Fordi disse nettadressene inkluderer Apples domene, oppfatter brukerne dem ofte som pålitelige. Dessverre fører denne feilplasserte tilliten til at brukere installerer tilsynelatende legitim programvare, og uvitende utsetter enhetene deres for ondsinnede trusler,” melder Group-IB.

Annonse

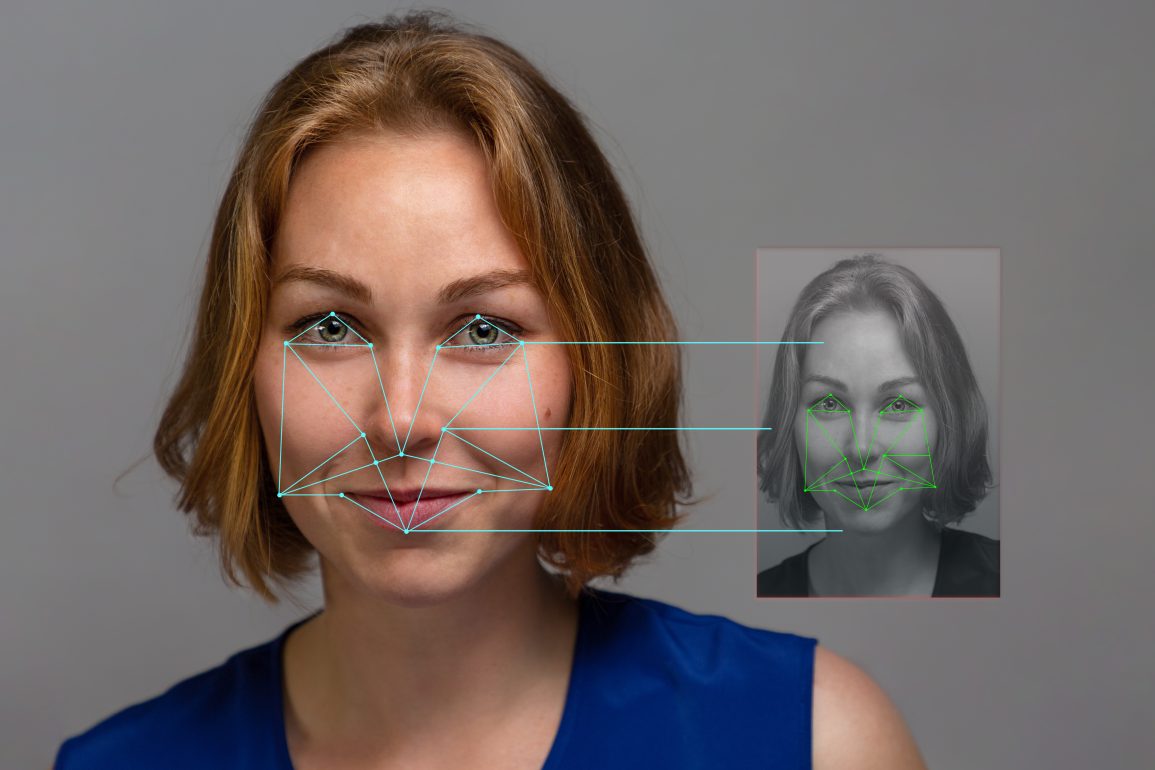

Bruker AI for å kopiere ansikts-data

Etter at appen ble bannlyst fra TestFlight tok de i økende grad steget over til “Mobile Device Management,” forkortet til MDM. En slik profil på en iPhone gir utstrakte muligheter til å installere apper som ikke er godkjente av Apples App Store-team.

“En mer sofistikert metode brukt av GoldFactory er å manipulere ofre til å samhandle med uredelige nettsteder for å installere en MDM-profil. Ofre blir lurt til å følge URL-er som omdirigerer dem til disse uredelige nettstedene kontrollert av trusselaktører. Infeksjonsprosessen krever at brukere tar uvanlige skritt, for eksempel å installere en MDM-profil – et iboende mistenkelig trinn. Til tross for kompleksiteten, hvis den lykkes, gir denne tilnærmingen nettkriminelle full kontroll over offerets enhet,” forklarer sikkerhetsekspertene

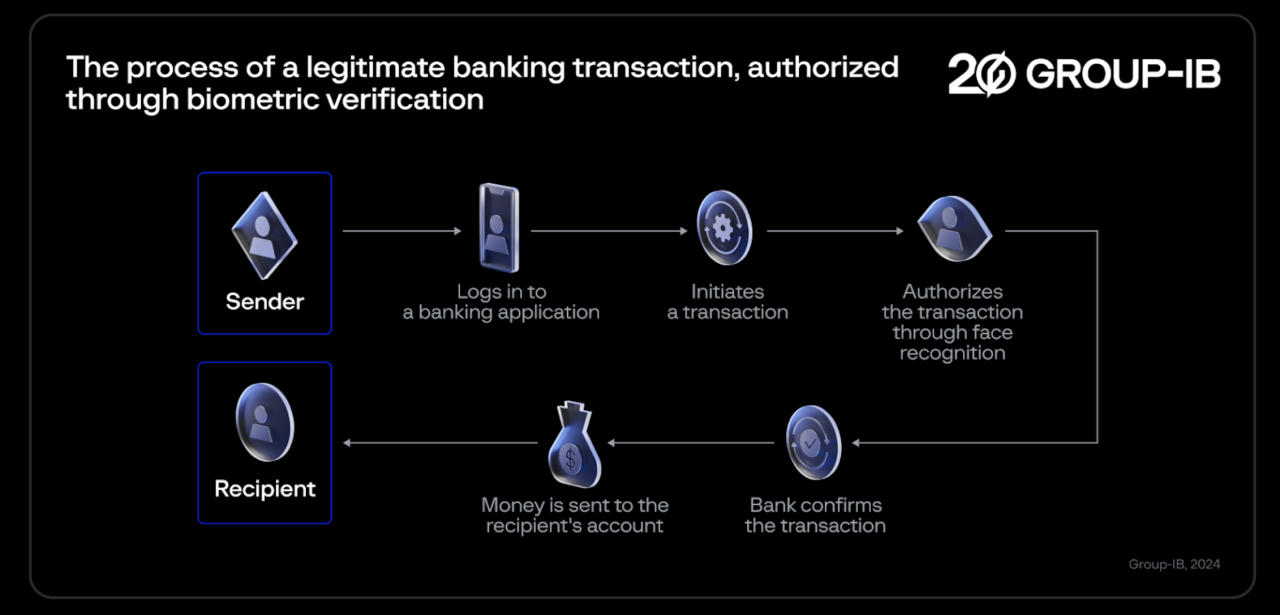

Det stopper ikke med sosial-hackingen, for hackerne tar det langt lenger. For hvordan skal de klare å komme seg inn i bank-apper for å stjele penger? Jo, trojaneren bruker AI for å lage “deepfakes” av eierens ansikt. Det hele kombineres med for å skaffe seg tilgang til ID-dokumenter, innhenting av SMS-er og mer. Group-IB uttaler de aldri har sett maken. Nå er spørsmålet om trojaneren kan komme til å spre seg til vesten. Heldigvis er to-faktor vanlig.

En av årsakene til at trojaneren er aktiv i Thailand, er enkel å skjønne når man vet at Bank of Thailand ba bankene bruke biometri-godkjenning for å bekrefte ID, i stedet for et engangspassord ved transaksjoner på 15 000 kroner og mer.

Annonse