Kort tid etter at Microsoft sa de hadde rullet ut en oppdatering for Windows 7, 8 og Windows 10 (den ser ut til å levere minimale ytelsesreduksjoner, om noen), kommenterer nå Google saken.

Følg Intelgate.

Skytjenestene er sikret

Først og fremst: de forsikrer om at deres sky-tjenester som Google Apps og Suits er sikrede. Det samme gjelder Android-mobiler med 2. januar-oppdateringen installert.

Det kan tenkes det vil ta noen dager før du ser oppdateringen på mobiltelefonen din.

Google påpeker at de ikke kjenner til at noen har klart å utnytte hullet til å hacke ARM-baserte Android-enheter

Annonse

- Chrome: dette må du gjøre eller vite

- Chrome OS: dette må du gjøre eller vite

- Google Home, WiFi, OnHub eller Chromecast er sikre

Slik sikrer du Chrome

For å være helt sikker når du surfer med Chrome, gjør dette:

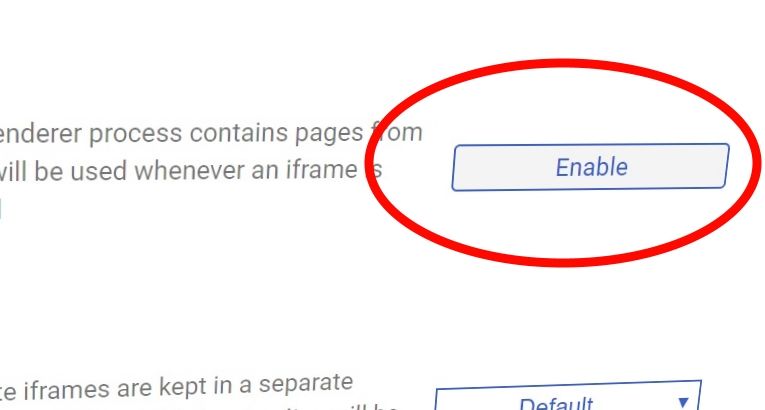

1. Tast inn chrome://flags/#enable-site-per-process i adressefeltet

2. Aktiver Full Site Isolation (eksperimentell)

Dette forklarer Google

I fjor oppdaget Googles Project Zero-team alvorlige sikkerhetsfeil som skyldes “spekulativ utførelse”, en teknikk som brukes av de fleste moderne prosessorer for å optimalisere ytelsen. Prosjekt Zero-forsker Jann Horn demonstrerte at hackere kunne dra nytte av spekulativ utførelse for å lese systemminne som burde ha vært utilgjengelig.

For eksempel kan uautoriserte lese sensitiv informasjon i systemets minne, som passord, krypteringsnøkler eller sensitiv informasjon som er åpen i applikasjoner. Testing viste også at et angrep som kjører på en virtuell maskin var i stand til å få tilgang til det fysiske minnet til vertsmaskinen, og dermed få leseadgang til minnet til en annen virtuell maskin på samme vert.

Disse sikkerhetsproblemene påvirker mange CPU-er, fra AMD, ARM og Intel, samt enhetene og operativsystemene som kjører dem. Så snart vi lærte om denne nye klassen av angrep, mobiliserte våre sikkerhets- og produktutviklingsteam for å forsvare Googles systemer og brukerens data.

Vi har oppdatert våre systemer og berørte produkter for å beskytte mot denne nye angrepstypen. Vi har også samarbeidet med maskinvare- og programvareprodusenter i hele bransjen for å beskytte deres brukere og den bredere nettet.

Vi legger ut dette før den den opprinnelig koordinerte avsløringsdatoen 9. januar 2018 på grunn av eksisterende offentlige rapporter og voksende spekulasjoner i presse- og sikkerhetsforskningsamfunnet om problemet, noe som øker risikoen for utnyttelse. Den fullstendige Project Zero-rapporten kommer senere.”

Annonse