Etter Lenovos Superfish-blemme i februar kan det ut til at Dell har gjort noe lignende.

Oppdatert, 02:31:

Dell bekrefter ovenfor Reuters at det finnes et sikkerhetshull i nylig solgte maskiner, men de vil ikke si hvor mange som er berørte, eller hvilke modeller det gjelder.

«Dette er knyttet til et forhåndsinstallert sertifikat ment å gi en bedre, raskere og enklere kundestøtte-opplevelse. Dessverre ga sertifikatet et utilsiktet sikkerhetsproblem».

Annonse

Programvaren skal ha blitt installert i august ifølge samme Dell-pressekontakt. Selskapet forsikrer om at kommende maskiner ikke kommer til å inneholde feilen, og at de skal forklare ovenfor berørte kunder hvordan man fjerner sertifikatet permanent.

Oppdatert, 00:04:

Personer som har prøvd å slette «Dell Foundation Services» (les mer om Dells programvare som følger med på bruken din), for så å slette sertifikatet etterpå, klarer trolig å kvitte seg med det ved å slette det fra certmgr.msc som forklart i denne artikkelen.

En oppdatering av de aktuelle Dell-programmet ble lastet opp 22. november, men det er usikkert om den retter sertifikat-feilen i det stille.

Oppdatert, 23:47:

Ifølge en Reddit-er ble root-sertifikatet implementert etter installasjon av Dells egne oppdateringer på en ny maskin.

The Register bekrefter at sertifikatet installeres automatisk etter sletting og omstart. Også en sysadmin for en mindre bedrift bekrefter problemet.

Potensiell krise for Dell

For et sertifikat døpt «eDellRoot» kommer som en del av standardpakka på nye Dell-maskiner. Men hva er så farlig med dette, egentlig?

Jo, problemet er at en angriper kan bruke det samme sertifikatet til å signere falske sertifikater og implementere dem på ondsinnede nettsider.

Snapper opp info

På den måten kan eieren av maskinen teoretisk få uønsket besøk av hackere som kan snappe opp sensitiv informasjon – det er ikke bevist at sertifikatet gjør det mulig å kjøre kode på offerets maskin.

På Twitter bekrefter Dell at de undersøker hva som har skjedd.

Dell nevnt i forbindelse med NSA-snoking i 2013

Blir sertifikatet brukt for NSA-snoking? Vi vet ikke, men vi kunne melde dette i desember 2013:

«NSA spionerer ikke bare ved å skaffe seg tilgang til sosiale medier og nettverkskabler. De installerer også spionvare på nye PC-er. Ifølge rapporten som Spiegel har fått tilgang til via varsleren Edward Snowden installerer etterretningsorganisasjonen i samarbeid med CIA og FBI spionvare på maskiner før de når kundene.

Dette skjer via hemmelige «workshops» der agenter fra NSAs såkalte TAO (Tailored Access Operations)-gruppe installerer spionvaren. Dette kan ifølge rapporten skje fordi NSA-agentene har skaffet seg tilgang til produktene fra et stort antall aktører i markedet, ifølge rapporten.

Blant selskapene som er nevnt er Cisco, Juniper Networks, Dell, Seagate, Western Digital, Maxtor, Samsung, og Huawei.»

Les også: NSA sa de hadde stoppet lagringen av e-postdata i 2011.

Er du berørt?

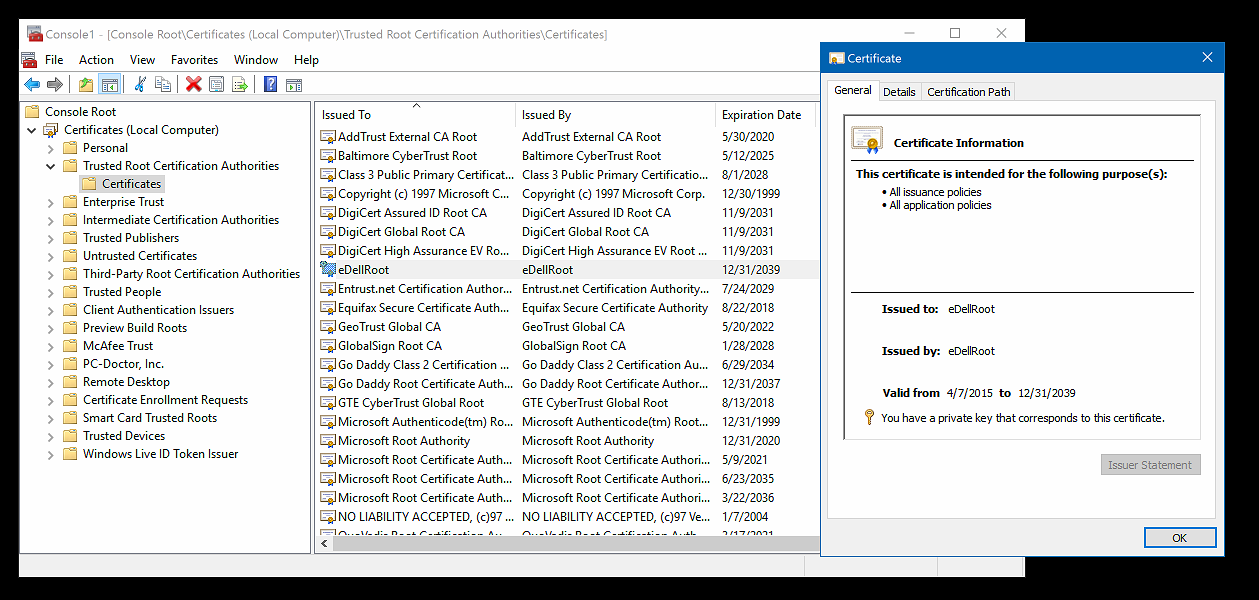

Slik finner du ut om din Dell-maskin har det farlige sertifikatet:

- Trykk windows – r og skriv certmgr.msc

- Finn «Trusted Root Certification Authorities» -> «Certificates»

- Finner du «eDellRoot» på denne listen er maskinen potensielt usikker

Det er mulig å slette sertifikatet, men det kommer visstnok tilbake automatisk etter omstart.

Trolig kreves det en komplett reinstallasjon av maskinen for å fjerne dette, men vi tipper det kommer et verktøy fra Dell om dette skulle vise seg å være et problem.

ITavisen følger utviklingen i denne saken tett.