Feilkonfigurerte skytjenester får skylden når det viser seg at over 100 millioner Android-brukere har fått sine data spredd for alle vinder.

Mange syndere

Det var sikkerhetsforskere fra Check Point som avdekket at personlige data om mer enn 100 millioner Android-brukere har blitt eksponert mot det åpne internett som en følge av feilkonfigurerte skytjenester, det skal være snakk om et utvalg tjenester og forskjellige årsaker til lekkasjen.

Dataene ble funnet i ubeskyttede sanntids-databaser som brukes av 23 apper med nedlastningstall som går fra 10.000 til 10.000.000.

Over et dusin verstinger

Avsløringen viser at urovekkende mange Android utviklere ikke følger grunnleggende prosedyrer for å sørge for at appenes databaser er tilstrekkelig sikret. Antallet mobile apper som har konfigurasjonsfeil i databaser viser at dette problemet er veldig utstrakt og lett kan utnyttes av de med onde hensikter.

Annonse

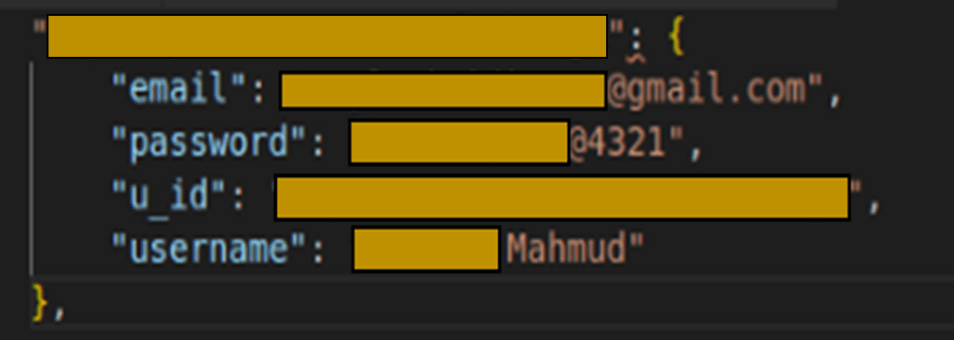

Sanntids-databaser brukes for å lagre data i skyen og synkronisere dette med tilkoblede klienter (app-brukere) i sanntid. Forskerene fra Check Point fant flere databaser som stod ubeskyttet slik at hvem som helst kunne få tilgang til personinformasjon, noe av det regnet som sensitivt, tilhørende mer enn 100 millioner brukere.

Av de totalt 23 appene som Check Point analyserte så har mer enn et dusin av disse 10 millioner installasjoner eller mer, de fleste av dem hadde sine sanntids-databaser konfigurert feil og eksponerte med dette personlig informasjon om brukere til omverdenen.

Dataene som forskerene fant inkluderte navn, e-post, fødselsdato, meldinger, lokasjoner, kjønn, passord, bilder, betalingsdetaljer, telefonnummer og mottatte push-meldinger. Av alle appene som ble undersøkt fant forskerene at det var et titalls apper som var verstingene, og flere av appene som eksponerte denne typen informasjon er tilgjengelig i Google Play og har mer enn 10 millioner installasjoner, eksempler på dette er Screen Recorder, Logo Maker og Astro Guru.

Avslørte sikkerhetsnøkler

Forskergruppen fant også en gruppe apper som hadde sikkerhetsnøkler innebygget i selve appen, i en av appene fant de sågar også tilgangsdetaljer til Push-tjenster hardkodet inn.

En av verstingene, Screen Recorder, som også har 10 millioner installasjoner så fant forskere tilgangsdetaljer for skylagringen appen benyttet. Disse tilgangsdetaljene kunne potensielt gi angripere tilgang til skjermbilder fra app-brukere. Det samme gjaldt også appen iFax hvor man ved å benytte tilgangsdetaljene kunne se dokumenter og faxer tilhørende mer enn en halv million brukere.

Sikkerhet gjennom obskuritet

Gjennom undersøkelsene til Check Point fant forskerene at noen utviklere brukte base64-koding av sikkerhetsnøkler som egentlig ikke gir noen form for sikkerhet ettersom dekoding av nøklene ikke er beskyttet.

– Selv om applikasjonen ikke lagrer nøkler i klartekst, så er alt som trengs å finne den delen av koden som initialiserer tilgang til skytjenester, som stort sett mottar de nøklene som parametere, og følge deres verdier. Etterhvert, om nøklene er kodet inn i appen så vil vi motta verdien i de, skriver Check Point

Har du brukt noen appene som Check Point har sjekket ut?