I dag gikk Microsoft til det overraskende skrittet med å sende ut en systemoppdatering til 16 år gamle Windows XP, i et forsøk på å stoppe WannaCrypt-angrepene som har herjet over hele verden siden i går ettermiddag.

Midlertidig stoppet

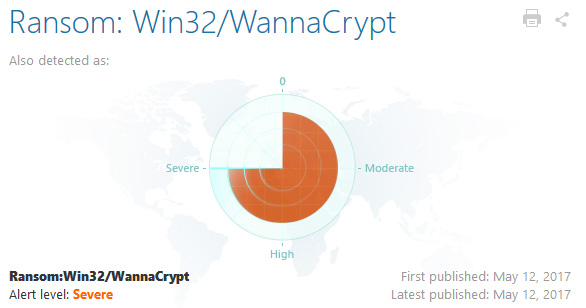

Nå skal skadevaren være midlertidig stoppet, etter å ha infisert rundt 130 000 maskiner, ettersom sikkerhetsforskere har kjøpt opp et domene som den sjekker før den installerer seg.

Det er derimot ventet at den vil starte opp igjen så snart angriperne endrer på akkurat denne biten av koden.

«Høyst uvanlig»

På Microsofts egen bloggpost om forsvar mot angrepet, kaller de oppdateringen til Windows XP «høyst uvanlig,» men den sendes ut for å bekjempe en alvorlig trusel.

Annonse

I tillegg til er Windows 8 og Windows Server 2003 oppdatert med den siste patchen fra Microsoft som tetter sikkerhetshullet som The Shadow Brokers avdekket i april.

Basert på NSA-sårbarheter

Disse sårbarhetene er basert på NSAs egne hacker, og ble ble tettet i Microsofts «støttede produkter» i mars – men systemer som ikke er oppdaterte eller støttede er fortsatt i faresonen, og derfor kommer denne oppdateringen til disse systemene nå.

De som ikke har oppdatert systemene sine, anbefales å bruke Microsoft Security Bulletin MS17-010, og Microsoft har allerede oppdatert Windows Defender slik at den blokkerer skadevaren. Det er med andre ord lurt å kjøre Windows Update i dag.

Spredd gjennom «phishing»-angrep

Det skal ikke være kjent enda hvordan de første infeksjonene skjedde, men det er antatt den den trojanske programvaren ble spredd gjennom «phishing»-angrep på epost med koblinger som installerte «EternalBlue»-programmet og WannaCrypt-skadevaren.

Skadevaren skal visstnok ikke en gang forsøke å installere seg på Windows 10, og fokuserer kun på Windows 7/8 og tidligere systemer som er sårbare for angrepet.

Selv uten phishing-angrep, kan skadevaren søke frem sårbare tjenerkomponenter på uoppdaterte Windows-maskiner og infisere dem på avstand, som kan være måten den sprer seg på når den først har kommet inn på innsiden av et nettverk.

Kilder

Engadget

Microsoft1

Microsoft2