Check Point Software omtaler den nye trenden med løsepengevirus som en pandemi.

Dette er gruppen som trolig står bak

USA ble angrepet to ganger på kort tid: først et gass-anlegg, og deretter et kjøttproduksjonsanlegg. Nå varsler Check Point varsko og peker ut REvil som mistenkte:

“Etter utpressingsangrepene mot Colonel Pipeline og JBS, deler Check Point Research (CPR) nå sin innsikt om den russiskspråklige utpressingsgruppen, REvil, som er mistenkt å stå bak angrepene. REvil er kjent for å i hovedsak benytte seg av teknikken dobbel utpressing, og har partnerskap med tilknyttede selskaper. De opererer under et sett med regler, som er identifisert på et russisk undergrunnsforum, som blant annet sier at det er forbudt å angripe CIS og Ukraina.”

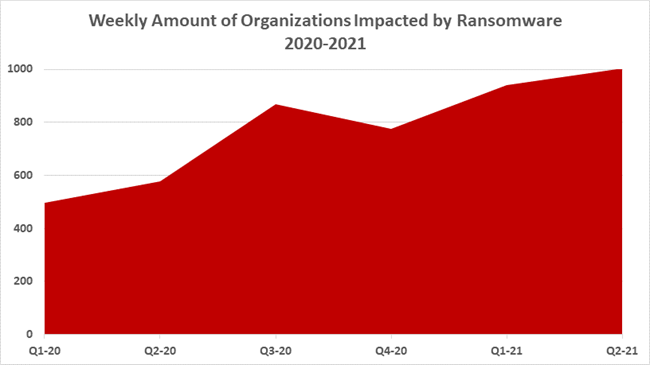

Hittil i år er det på verdensbasis registrert en økning av løsepengevirus på hele 102 prosent sammenlignet med samme tid i fjor. Med andre ord, verden står også i en pandemi av løsepengevirus.

Check Point Software

– REevil står bak tusenvis av angrep

CPS forklarer at “REvil er en av de mest fremtredende familiene av løsepengevirus i verden. De drives av den russiskspråklige REvil-gruppen, og har vært ansvarlig for tusenvis av større angrep siden 2019. En av nøkkelfaktorene for REvils suksess er deres bruk av dobbel utpressing teknikken, en teknikk der trusselaktører stjeler data fra organisasjoner, i tillegg til å kryptere filer. Dette betyr at, i tillegg til å kreve løsepenger for å dekryptere data, kan angripere på et senere tidspunkt true med å lekke den stjålne informasjonen, hvis det ikke gjøres en ekstra betaling.”

Annonse

REvil er også kjent for sitt samarbeid med hackere, disse slår seg sammen med avanserte angripere, og er ansvarlige for å bryte ned nye mål, exfiltrere data og kryptere nettverk. REvil-gruppen gir i sin tur tilknyttede selskaper løsepenger, selve lekkasjen og alt av penger relatert: fra forhandling til betaling.

Check Point Software

Slik bruker de media til sin fordel

“DDoS-angrep og telefonsamtaler til offerets forretningspartnere og media. Gruppen tilbyr nå DDoS-angrep og stemmefordrevne VOIP-samtaler til journalister og kolleger som en gratis tjeneste for dets tilknyttede selskaper, som er utformet for å legge ytterligere press på offerbedriften for å imøtekomme løsepenger innen den angitte tidsrammen.”

Husker du da Apples MacBook Pro-tegninger lekket? Slik skjedde det:

“Så sent som i april demonstrerte REvil bruken av det vi kaller en trippel utpressingsteknikk. Her brøt gruppen seg inn i Quanta Computer, en stor Taiwan-basert produsent av laptoper, som er en viktig forretningspartner til Apple. Etter løsepengeangrepet ble produsenten krevd for en betaling på rundt 50 millioner amerikanske dollar, sammen med en advarsel om at summen vil bli doblet med mindre den ble betalt i tide. Siden selskapet nektet å kommunisere med hackerne, kontaktet de Apple direkte og krevde at Apple skulle kjøpe tilbake tegninger av produktene deres som ble funnet på Quanta Computers nettverk. Omtrent en uke senere fjernet REvil Apples tegninger fra deres offisielle nettside for datalekkasje”, forklarer Kaspersky om de usedvanlig avanserte hackerne.

Etter DarkSides løsepengeangrep på Colonial Pipeline, forbød store russiske undergrunns samfunn all fremtidig markedsføring av løsepengevirus-tilknyttede prosjekter som REvil. Vi venter fortsatt på å se hvordan dette vil utarte seg, og påvirke denne typen operasjoner som REvil i fremtiden.

Check Point Software

Annonse