Millioner av laptoper har en Thunderbolt-port fra Intel, en plattform utviklet i samarbeid med Apple.

Maskiner eldre enn 2019 ikke sikre å legge fra seg

Björn Ruytenberg har utviklet en angrepsvektor han har døpt Thunderspy som kan hacke Windows- og Linux-maskiner med Thunderbolt produsert før 2019.

Ruytenberg har funnet syv hull og ni måter å utnytte feilene på.

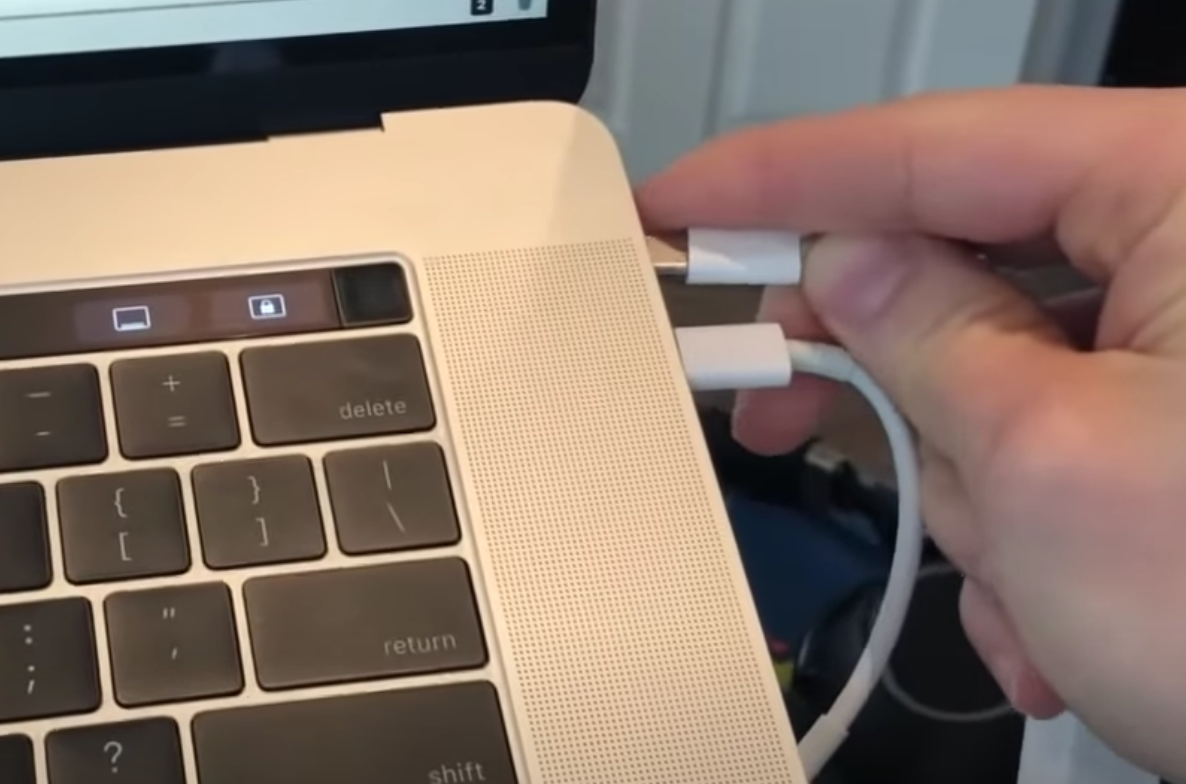

Det tar kun fem minutter og hacke seg inn på en MacBook. Jo, hackeren krever fysisk kontakt med maskinen (og en skrutrekker), men utover det spiller det ingen rolle om maskinen er låst eller ikke og brukeren vil aldri oppdage hacken, ei trenger personen å trykke på noe.

Du kan undersøke om maskinen din er rammet med verktøy til Windows og Linux.

Annonse

2019 og nyere er sikret med de nyeste macOS- og Windows-versjonene

Microsoft har tidligere uttalt at årsaken til at deres maskiner ikke har Thunderbolt, er nettopp grunnet muligheten for å utføre hacking som dette da Thunderbolt har fastvare:

Direct Memory Access (DMA) er inkludert i Thunderbolt-maskiner og stopper slike angrep, men DMA er ikke universalt rullet ut er ikke kompatibelt med utstyr produsert før 2019:

“Alle Thunderbolt-utstyrte maskiner sendt kunder mellom 2011-2020 er sårbare. Noen systemer som leverer Kernel DMA-beskyttelse siden 2019, er delvis sårbare. Thunderspy-sårbarhetene kan ikke fikses i programvare, og påvirker sikkerheten i fremtidige standarder som USB 4 og Thunderbolt 4, og vil kreve nytt design av maskinvaren. Brukere blir derfor sterkt oppfordret til å finne ut om de blir berørt ved å bruke Spycheck, et gratis og åpen kildekodeverktøy vi har utviklet som bekrefter om systemene deres er sårbare for Thunderspy. Hvis det blir funnet å være sårbart, vil Spycheck guide brukerne til anbefalinger om hvordan de kan beskytte systemet deres.”

Kilde:

Thunderspy.io

Annonse