Vi vet det er populært å skjule digitalvaluta-minere i nettside-kode. Da tjener bakmennene penger kun når noen besøker den rammede siden.

Millioner av maskiner misbrukes

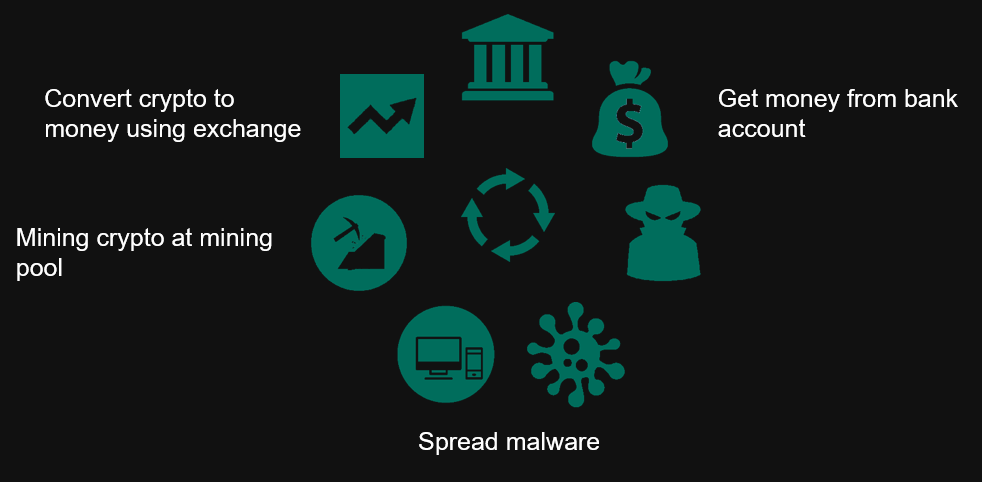

Men dette er ikke den eneste metoden kriminelle bakmenn prøver å tjene penger på (selvsagt).

Kaspersky avslører at det på slutten av 2017 var 2,7 millioner surfere som hadde blitt angrepet av ondsinnede digitalvaluta-gravere.

Det er et lavt tall i forhold til hvor mange som er på nett i hele verden, men trenden er faretruende ta tallet er 1,5 ganger høyere enn året før.

Annonse

Svært avansert

For å lure intetanende til å installere den farlige koden, pakker de kriminelle inn kode i programmer folk har tillit til, i dette tilfellet msiexec (Windows Installer).

Deretter lastes den farlige koden ned fra en ekstern-server som igjen installerer miner-programvaren som utfører grep for å tviholde seg fast i systemet, blant annet ved å flagge programmet som system-kritisk. På den måten, om brukeren prøver å stoppe prosessen, så tar Windows omstart.

Den nye formen for kidnappingsvare

Koblingen mellom denne metoden og kidnappingsvare er klar: “ransomware” låser filene slik at brukeren må betale bakmennene for å få tilgang til dem, mens bitcoin-programmene som installeres i bakgrunnen stjeler CPU- og GPU-kraften for å tjene penger uten at offeret er klar over det.

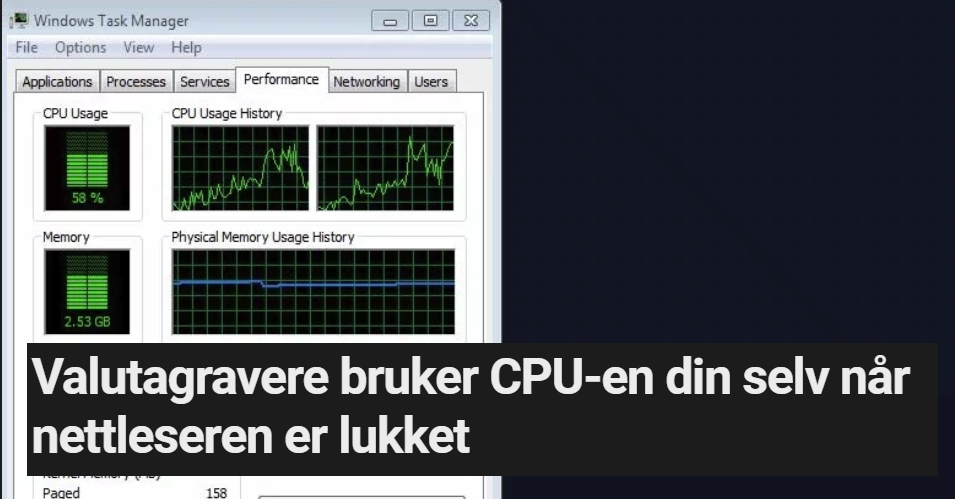

Det kan være nesten umulig for personen å oppdage at han eller hun har et slikt program kjørende, da programmene er smarte nok til ikke å stjele masse CPU-kraft når brukeren f.eks. starter et spill eller en annen intensiv oppgave.

Tar smarte grep når det er store muligheter for å tjene mye

Kaspersky avslører at 80 prosent av de ulovlige bitcoin-gravere innholder åpen kildekode som brukes i de lovlige utgavene og har til og med avslørt avanserte programmer som passer på å sanke inn penger på maskiner i bedrifter etter at folk har gått hjem.

Som om ikke det var nok passer disse hackerne på ikke å installere den ondsinnende koden på maskiner som tilhører personer høyt oppe i hierarkiet i bedriften, eller personer med ansvar for IT-sikkerhet.

Kilde:

Securelist

Annonse